無法安裝還要額外整合程式?還要去BIOS修改?底下教你的方法通通不用

出處:www.xfastest.com

相信有玩家聽說Skylake平台上無法直接用Windows 7隨身碟安作業系統,因為Skylake基本上無法使用USB安裝Windows 7系統,因為Skylake移除EHCI主控,改用XHCI,而Windwos 7是不支援的,但是不代表Skylake平台無法安裝Windwos 7,相信有玩家可能要透過Windows 7升級Windows 10,但是如果在Skylake平台上無法安裝Windows 7那怎麼升級成Windwos 10呢?

其實因為這個問題目前各主機板廠商都有其解決方法,讓玩家們可以在Skylake平台上安裝Windows 7,玩家們如果有購買SKylake平台的話可以翻翻產品說明書,就會發現有Windows 7安裝教學,像是華碩透過他們自家的軟體光碟幫助你安裝作業系統,前提你要有一台SATA介面的光碟機,而MSI則是在說明書內教你怎麼製作可安裝的Windwos 7隨身碟,而華擎在說明書內有教你如何把驅動裝到Windows 7隨身碟內,讓使用者可以自己製作。

其實小編覺得目前最簡單的方法是直接用SATA光碟機使用Windows 7光碟去安裝系統是最簡單的方法,但是可能已經有許多玩家沒有加裝SATA光碟機,因此小編這次要教大家改Windows 7裡面的檔案,那樣就可以順利使用Windows 7隨身碟安裝系統囉!

事前要準備項目

Windows 7系統隨身碟(32bit&64bit自己選擇)

Intel USB 3.0驅動(32bit&64bit自己選擇)

Intel USB 3.0驅動下載點(內含32位元和64位元驅動)

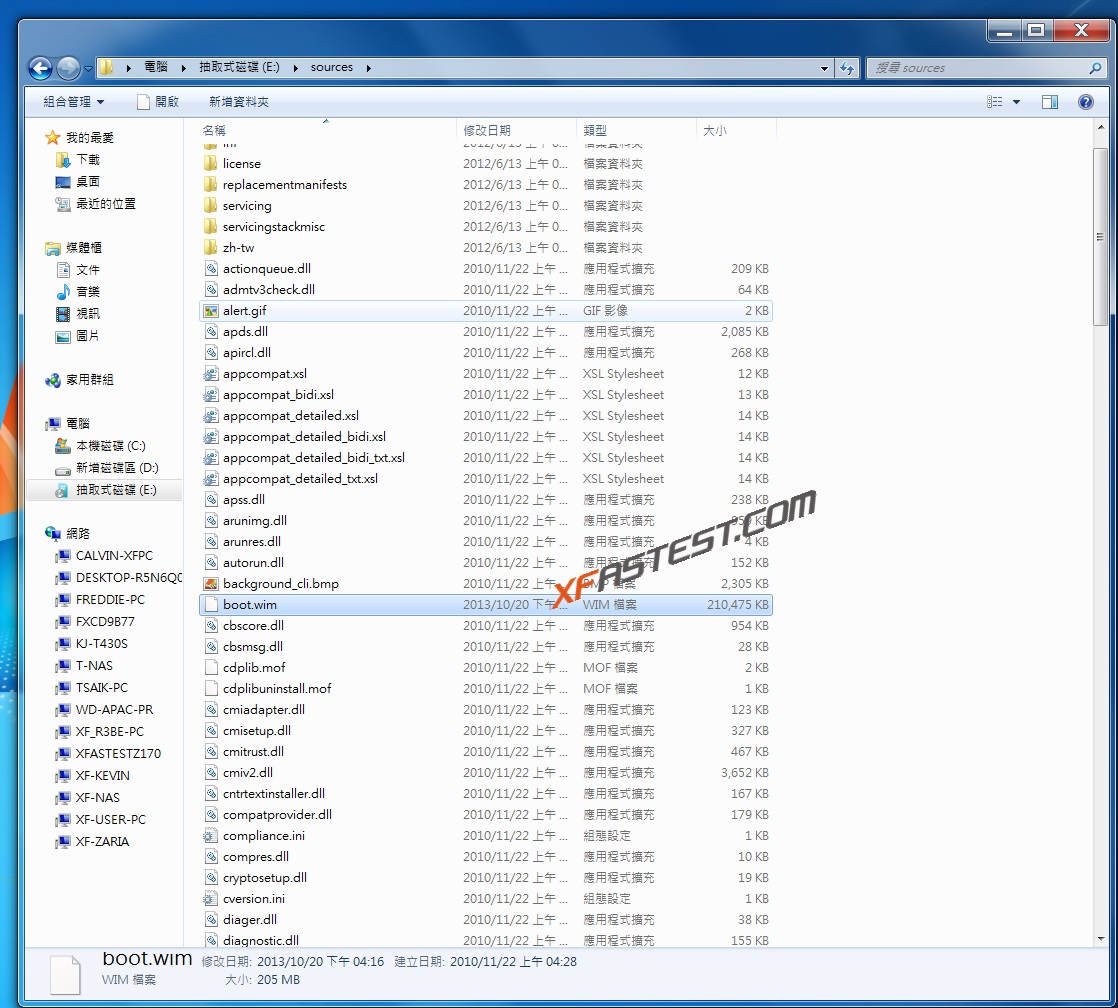

第一步:把Windows 7隨身碟sources資料夾內的boot.Wim複製到X86資料夾內

P.S:資料夾名稱可以自己設定,不然就像小編設定一樣的資料夾名稱,小編是在D槽內設定一個資料夾叫X86,然後把boot.Wim複製到資料夾內,建議你資料夾設定跟小編的一樣那就可以直接複製貼上指定即可

|

| 新增說明文字 |

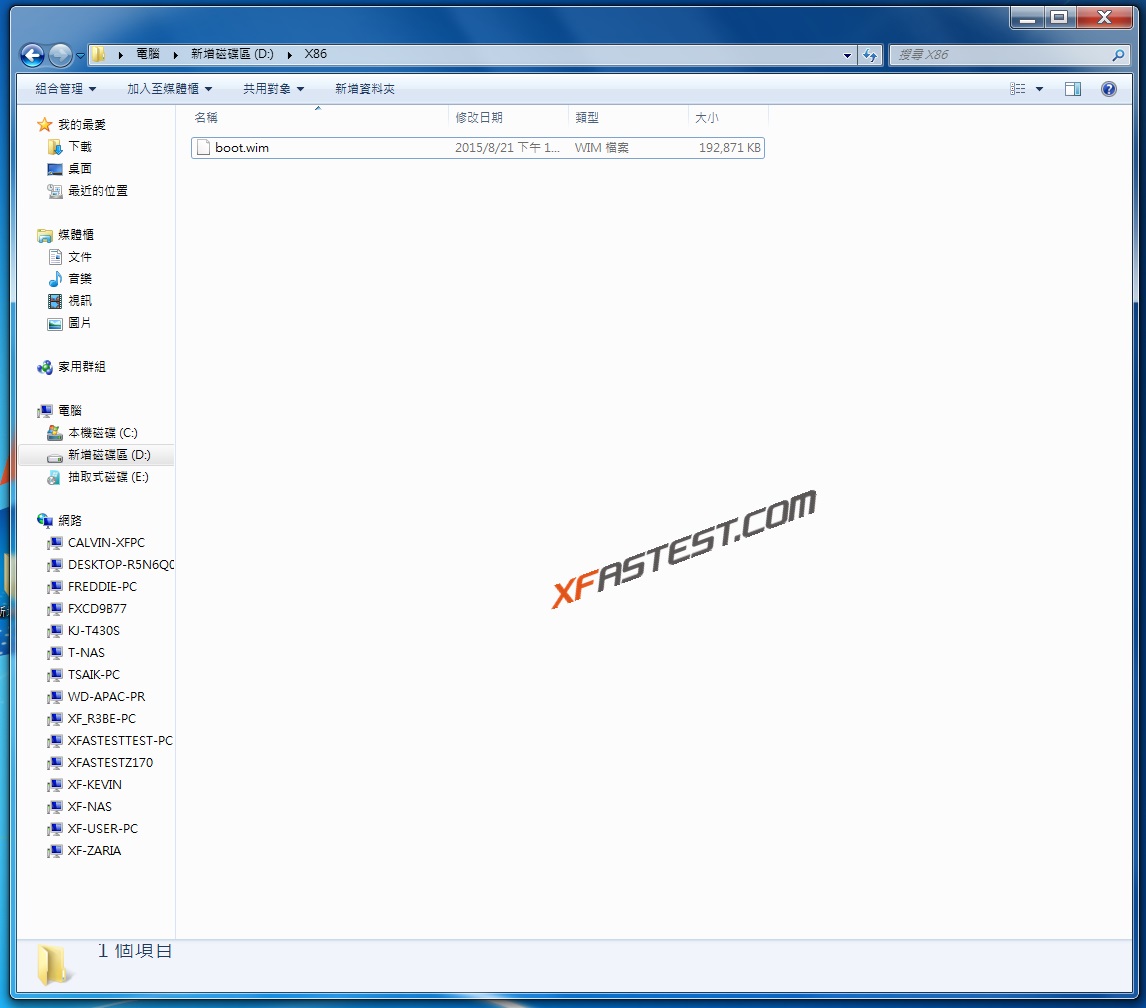

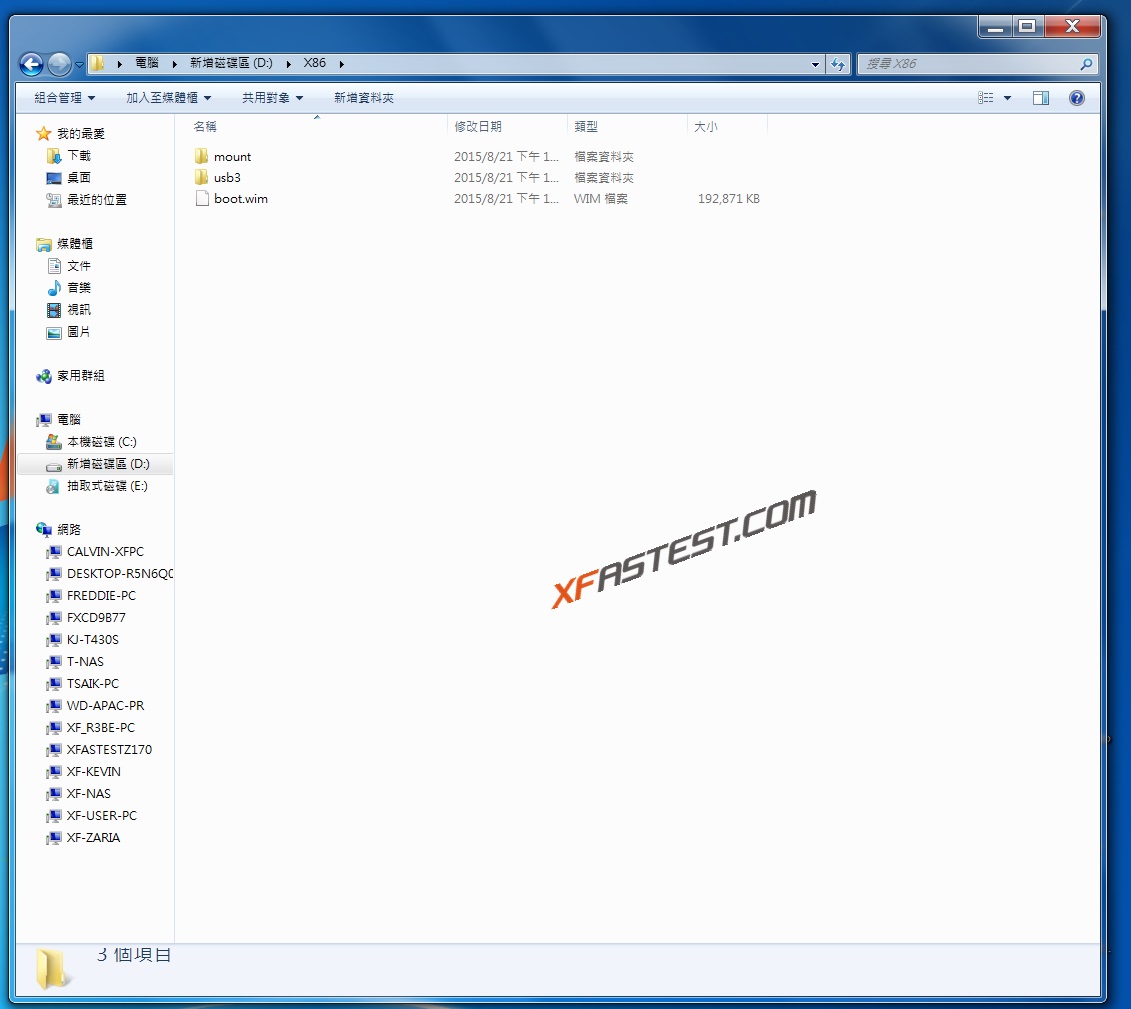

第二步:在X86資料夾內建立兩個資料夾,分別為mount和USB3

P.S建議你資料夾設定跟小編的一樣那就可以直接複製貼上指定即可

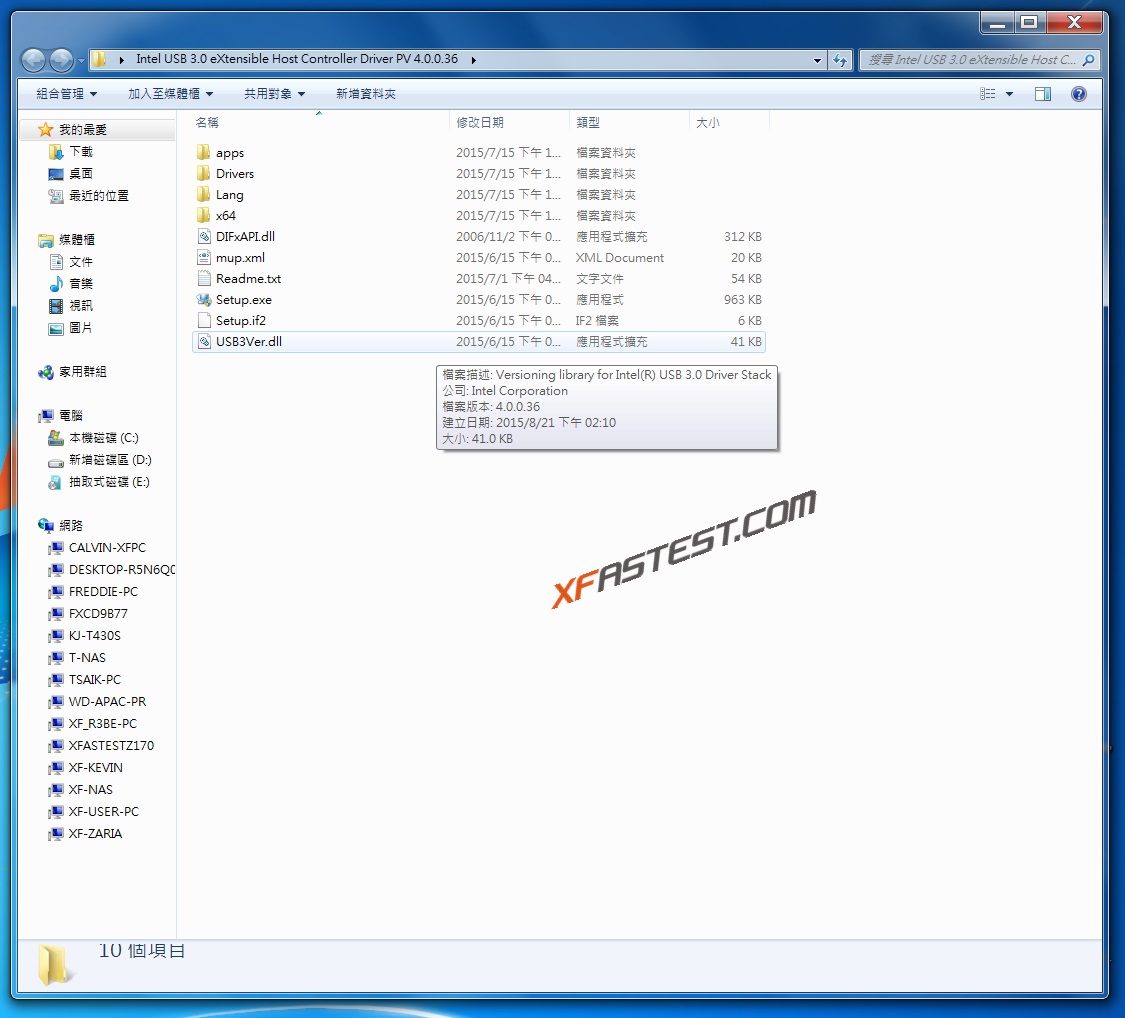

第三步:把下載的Intel USB3.0驅動解壓縮

第四步:把Intel USB3.0驅動內的Driver內的檔案複製到USB3資料夾內

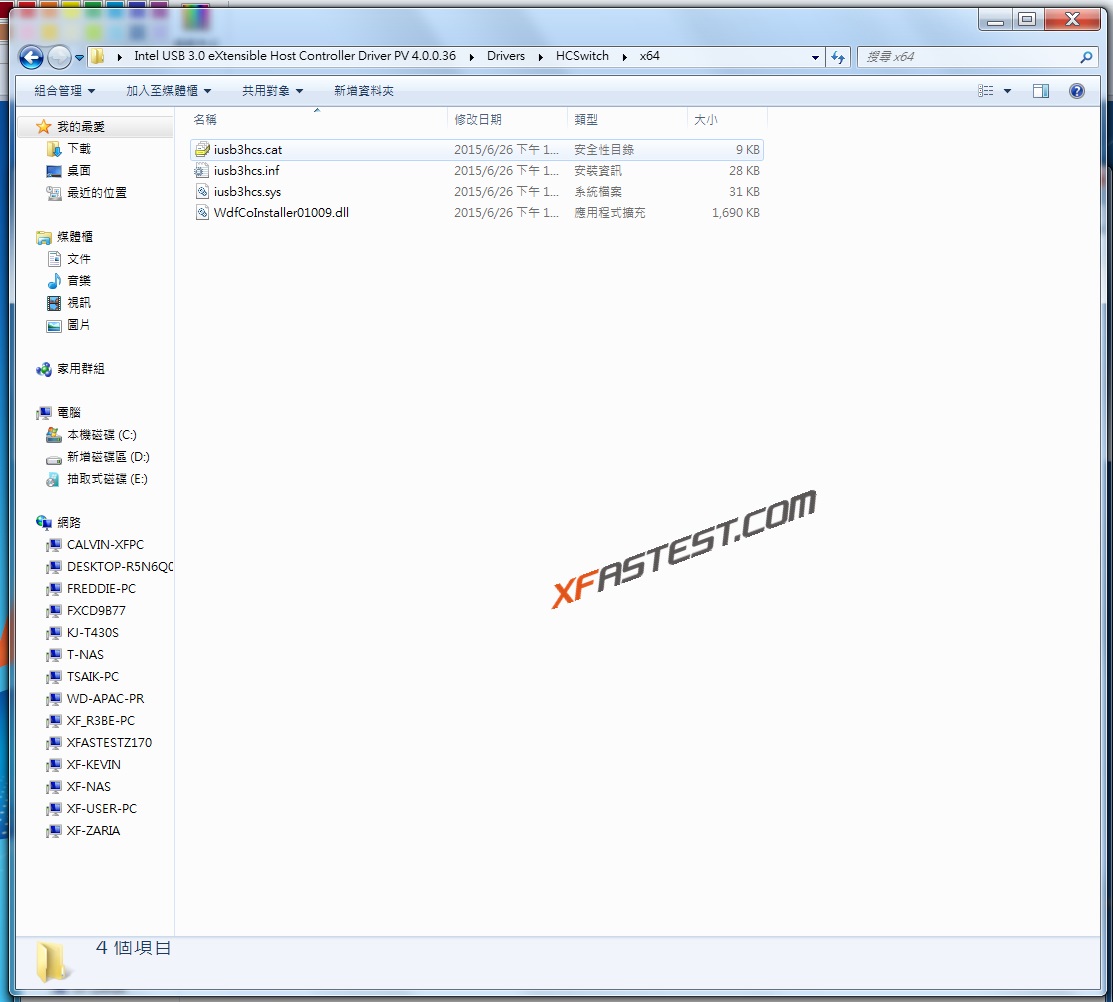

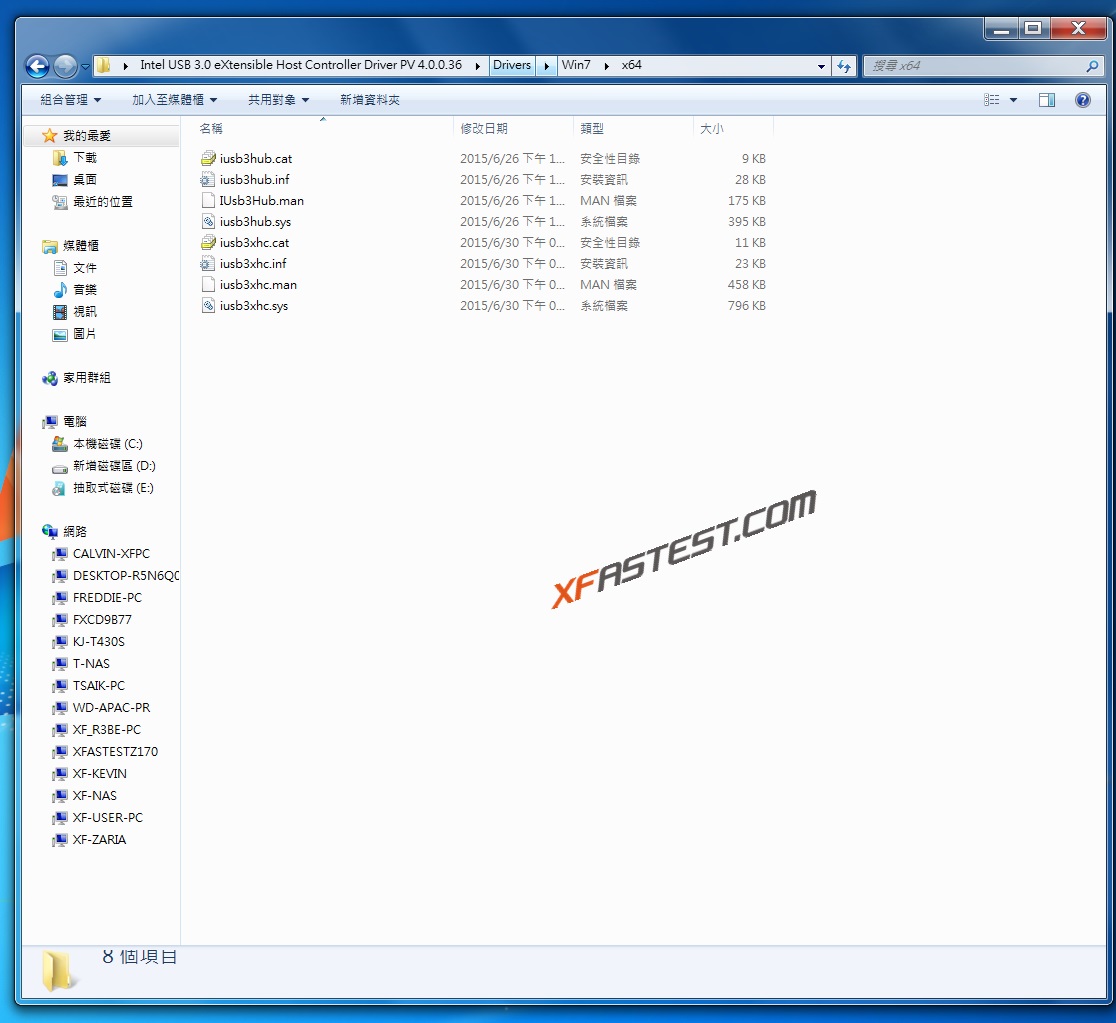

如下圖兩張照片中的檔案複製到USB3的資料夾內

P.S:如果你的作業系統是64位元的就複製64位元資料夾內的檔案,那你的作業系統是32位元的就複製32位元資料夾內的檔案

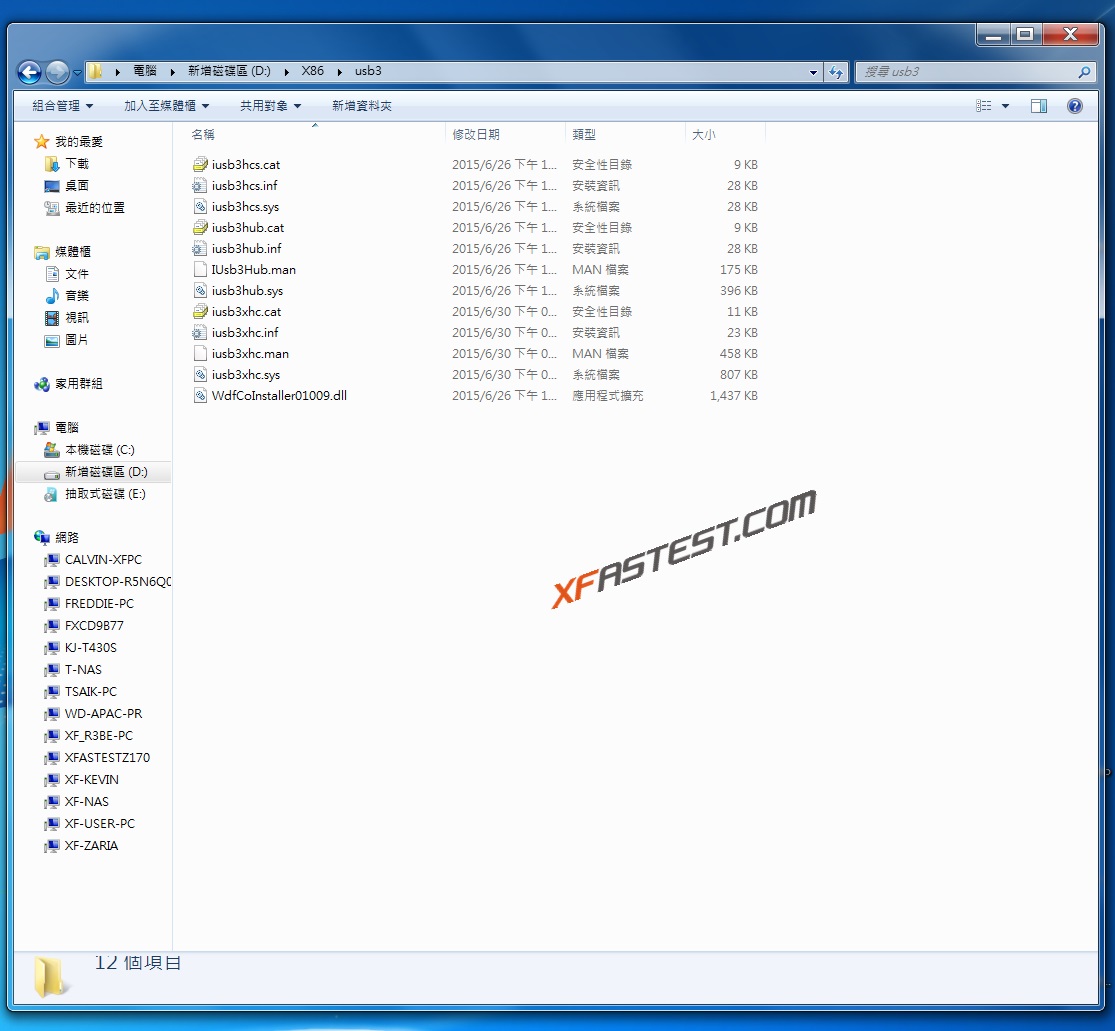

而下圖就是你USB3內應該有的檔案,玩家可以比對一下是否有漏失

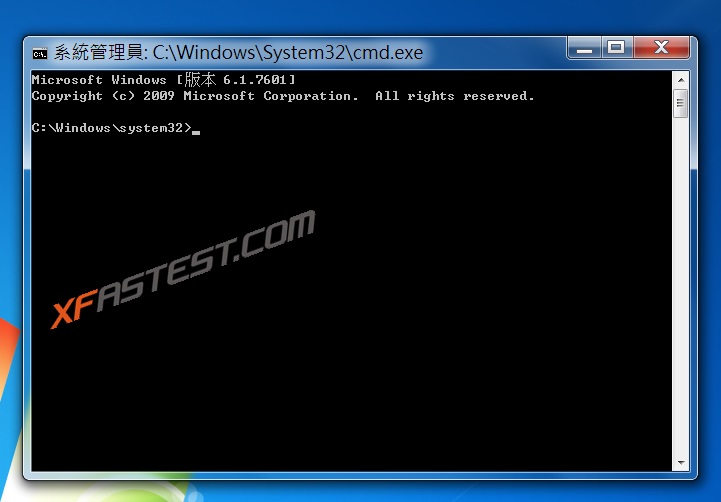

第五步:開啟CMD命令提示字元

P.S:記得以系統管理員身分執行

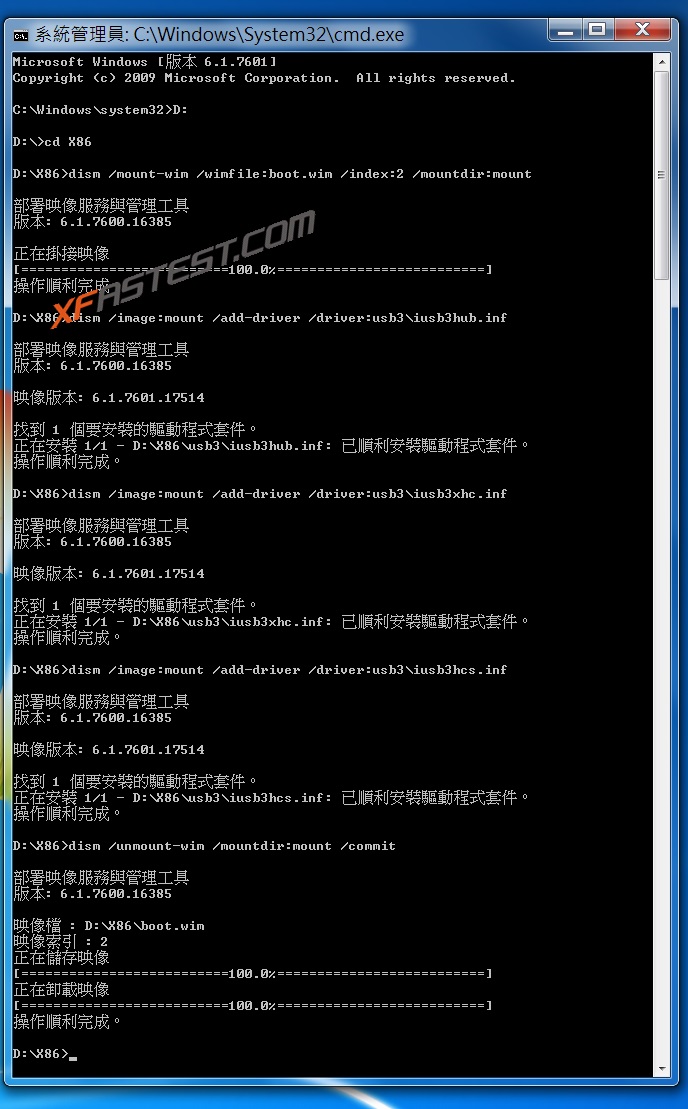

第六步:輸入指令加入驅動

如果你設定的資料夾都跟小編的一樣你可以直接複製小編的指令就可以輕鬆加入驅動

輸入D: 按下enter

如果你是放在其他槽那你就輸入其他槽的名稱,像是:E、F等

輸入cd X86按下enter

輸入dism /mount-wim /wimfile:boot.wim /index:2 /mountdir:mount

輸入dism /image:mount /add-driver /driver:usb3\iusb3hub.inf按下enter

輸入dism /image:mount /add-driver /driver:usb3\iusb3xhc.inf按下enter

輸入dism /image:mount /add-driver /driver:usb3\iusb3hcs.inf按下enter

輸入dism /unmount-wim /mountdir:mount /commit按下enter

完成

以上不論你是64位元的還是32位元的輸入方式都跟以上相同

指令步驟圖

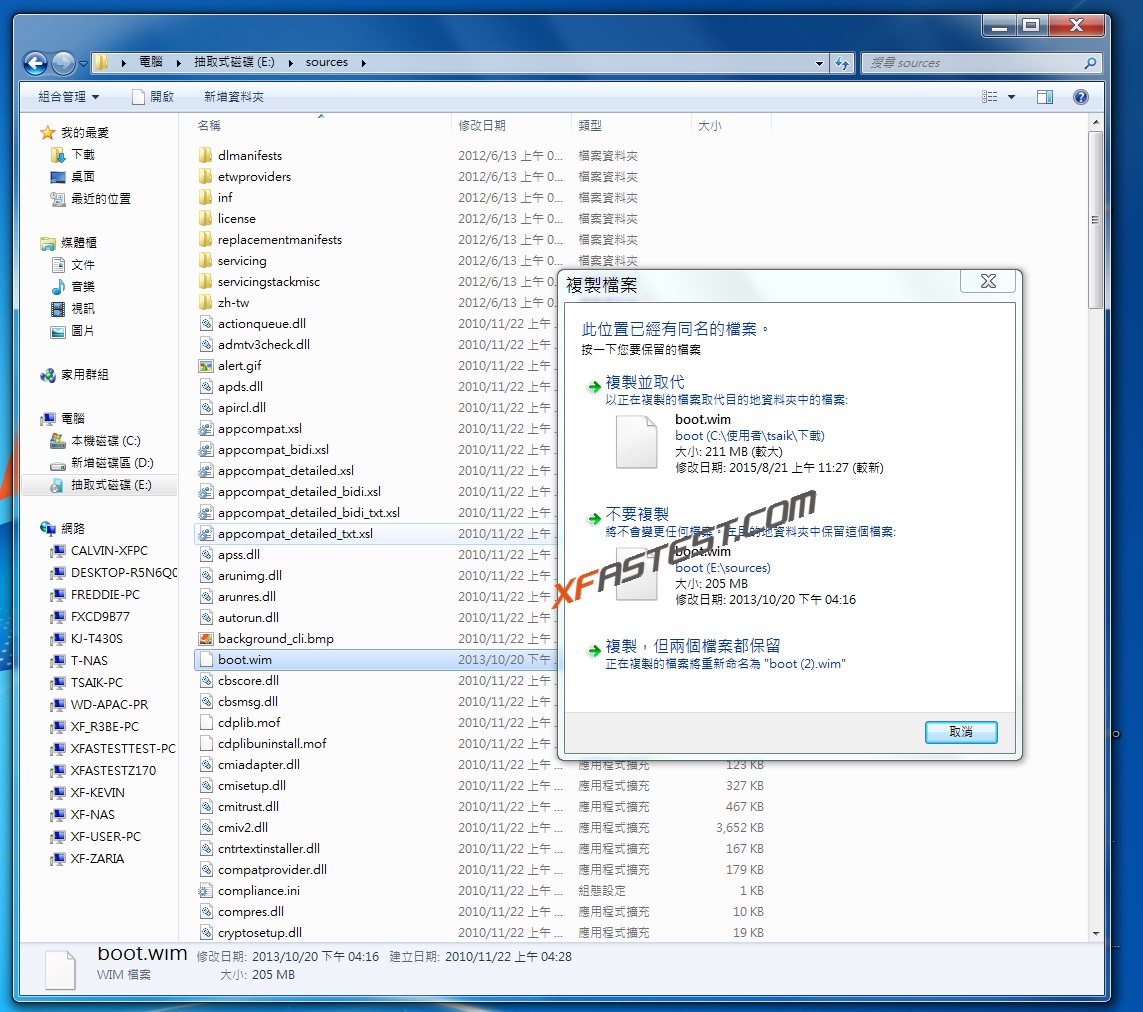

第七步:把X86資料夾內的boot.wim複製回去Windows 7隨身碟的sources資料夾內

第八步:做好以上動作後,代表可在Skylake主機板上安裝Windows 7系統的隨身碟已經大功告成囉!

透過以上的步驟,不論你是64位元版本還是32位元版本都可以輕鬆搞定,只是你驅動版本要複製對那就沒有問題。

使用未修改前的Windows 7隨身碟安裝會出現下面的畫面,這樣是無法順利安裝的

使用修改後的Windwows 7隨身碟安裝會是下方的畫面,放心順利安裝系統囉

免自己製作boot.wim,下載覆蓋即製作完成

應該有玩家看到以上的步驟會覺得很麻煩又擔心自己弄步驟失敗,所以小編提供32位元和64位元的檔案,使用者只需要覆蓋到Windows 7隨身碟的sources資料夾即可,玩家記得依據自己的位元版本下載檔案。

32位元下載點

64位元下載點

P.S:為了怕玩家們失敗毀掉隨身碟,小編會建議你覆蓋檔案前記得先複製一份Windows 7隨身碟sources資料夾內boot.wim的檔案到自己的電腦內,如果失敗只要把檔案覆蓋回去你的隨身碟就復活囉。

此方法不適合你的windows 7是整合32和64位元版本的隨身碟使用,因此才會請玩家先備份檔案